Bescherm je pc tegen ransomware

Ransomware, waarbij de bestanden op je pc gegijzeld worden, steekt steeds vaker de kop op. Malwarebytes Anti-Ransomware wil je precies daartegen beschermen.

Ransomware, zoals het beruchte CryptoLocker, CryptoWall, CTB-Locker of het Ecopsvirus, horen tot de meest perfide stukjes malware én ze steken ook steeds vaker de kop op. Het principe is even eenvoudig als nefast: de malware wordt geactiveerd en alle documenten op je eigen pc en in je netwerkshares wordt met AES-256 versleuteld. Weg zijn je data, tenzij misschien als je bereid bent ‘losgeld’ te betalen (vandaar de term ransomware). De software is zo gevaarlijk dat Malwarebytes het nodig acht een speciale tool in het leven te roepen: Anti-Ransomware

Ondergetekende is onlangs zelf ook slachtoffer geworden van het CryptoLocker-virus: tientallen gigabytes aan data werden geëncrypteerd en de bijhorende instructies om de gegevens weer toegankelijk te maken kwamen via het Tor-netwerk en bitcoins uit op een som van 1.900 euro. En jawel, ook de back-ups van Windows Server Backup waren onverbiddelijk mee versleuteld… Zelfs bestanden die je in de cloud back-upt zijn niet noodzakelijk veilig gezien ook bestandsuploads automatisch mee versleuteld kunnen worden.

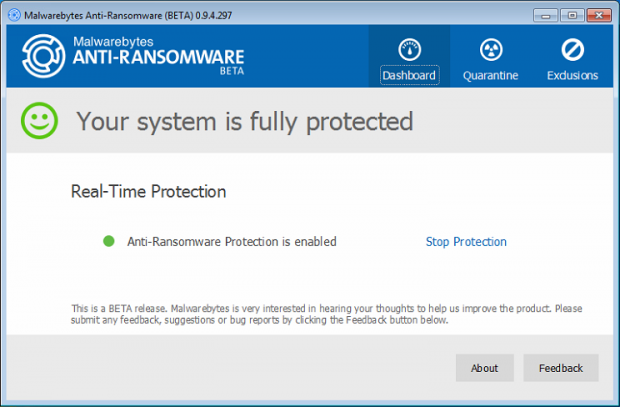

Nu heb je natuurlijk wel een up-to-date antivirustool draaien, maar als ransomware tot je ergste nachtmerries behoort doe je er wellicht verstandig aan extra beveiligingsmaatregelen te treffen, zoals de installatie van Malwarebytes Anti-Ransomware, een spin-off van de tool CryptoMonitor. De tool, die zich weliswaar nog in een bètastadium bevindt, verstoort de werking van je antivirustool niet, maar nestelt zich afzonderlijk in het Windows-systeemvak van waaruit het op de achtergrond actief blijft.

Veel valt er in dit programma niet in te stellen. Je kunt weinig meer doen dan de beveiliging in- en uitschakelen. Detecteert de tool een programma dat ransomware-malware bevat, dan wordt dat in quarantaine gezet, van waaruit je het definitief kunt verwijderen of eventueel toch weer herstelt. Verder ss er nog de rubriek Exclusions waar je bestanden kunt onderbrengen die Anti-Ransomware abusievelijk als ransomware heeft gebrandmerkt.

We kunnen niet zeggen hoe effectief Anti-Ransomware werkt, maar tot nader order is dit toch weer een extra wapen (van een gerenommeerde antivirusproducent) in handen van ongeruste gebruikers. Dé veiligste oplossing blijft vooralsnog regelmatige back-ups, die je ook nog eens offline bewaart.

-

2

2

Aanbevolen reactie

Doe je mee?

Je kunt nu een bericht plaatsen en je later registeren. Als je al een account hebt, kun je je hier aanmelden.